Autoruns の使い方

01.概要

02.ダウンロード

03.使用方法

04.擬似的クリーンリストの作成方法

§1.概要

AutorunsはOS起動時やユーザログオン時に自動起動するアプリケーションと、その起動場所の全てをリストアップするプログラムです。

リストアップされたプログラムの自動起動の一時停止や削除が可能です。

マルウェアが何処にスタートアップエントリを作ろうとAutorunsは自動起動を発生させる全てのエントリをリストアップします。 §2.ダウンロード 製造元のSysInternalsよりどうぞ。英文です。

下の方に"Download Autoruns and Autorunsc (*** KB)"というリンクがありますので、これをクリックするとダウンロードが開始されます

http://www.sysinternals.com/Utilities/Autoruns.html インストールの必要はありません。ダウンロードしたファイルをダブルクリックするとAutorunsが起動します。 §3.使用方法 Autorunsはマルウエアであろうと正常なプログラムであろうと関係なく、全ての自動起動エントリをリストアップします。マルウェアの自動起動エント リを発見するにはリストアップされた全てのエントリについて、個々に検証する必要があります。 その後、マルウェアの自動起動エントリとマルウェア本体を削除することになります。

実際にAutorunsを起動させて見ると明らかなのですが、Autorunsがリストアップする自動起動エントリは、かなりの数に上ります。全てのエン トリの検証は大変です。そこで、マルウェアの自動起動エントリを含まないリスト(以降、擬似的クリーンリスト)を作成し、このリストと現在のリスト(マル ウェアの自動起動エントリを含む可能性のあるリスト)を比較し、増えているものだけを検証するという手法を用いることにします。 擬似的クリーンリストの作成方法は、§4.擬似的クリーンリス トの作成方法を参照してください。 以下は、Autorunsによるリストの作成方法です。 (Step_1) C:\Autoruns フォルダを作成し、このフォルダに Autoruns をダウンロード。もしくは、ダウンロードしてある Aurtorans をこのフォルダに移動。

(Step_2) セーフモードで再起動。

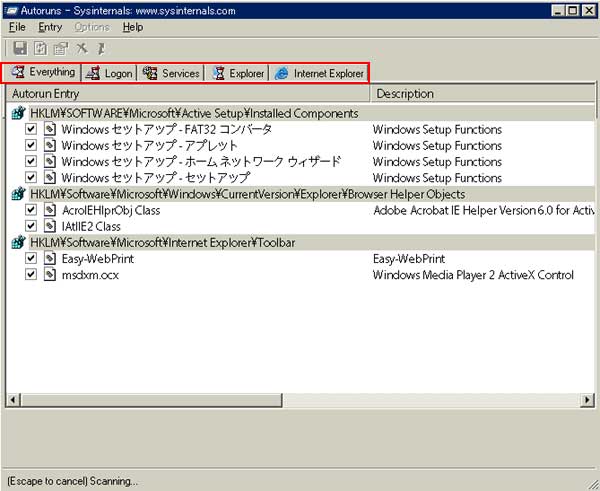

起動するとAutorunsは直ちに自動起動エントリの作成にかかります。

以下はタブの説明です(上図の赤の囲みの部分)。

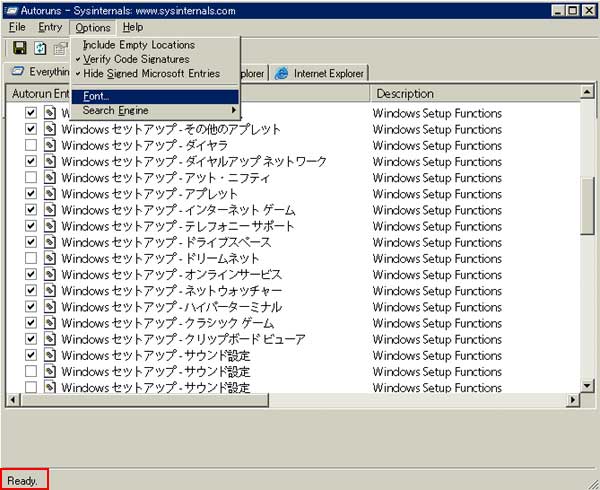

上図類似の画面で、日本語フォントを変更したい場合は"Font"をクリックします。何を選択すればいいのか解らない場合は system を選択してお いてください。

設定は

(Step_5) リストに目を通し、削除したいファ イルを探します。ファイル名は"Image Path"列の下に表示されています。マルウェアは複数の始動エントリを作成するのが一般的です。同じファイルに関連付けられているエントリが一つ以上あ るかもしれません。

多くのマルウェアは公式のマイクロソフトのファイルと同じファイル名を使用することによって偽装します。そこで、マルウェアを削除するためにはマルウェア が偽装したファイルはどれなのか?? マルウェアが存在しているフォルダはどれなのか?? を明確にする必要があります。

この情報を得るために BleepingComputerが提供するスタートアップデータベース(英 文)、あるいはリストアップされたファイル名等をGoogleで検索してください。Autoruns.exeが表示したリストのファイルのうち擬似的ク リーンリストに存在しないものを一つ一つ検証してください。 コンテキストメニューの説明

検証するための情報の収集やエントリポイントに移動するにはコンテキストニューを利用すると便利です

(1)システムの復元を無効化すること。

(2)上記アプリケーションをプログラム・定義ファイル共最新の状態にすること。これを行わないと最新の脅威を検出・削除できません。上記プログラムの大 部分のものは自動アップデートの機能を有しています。 解凍したHijackThisは、C:\HijackThis フォルダを作成し、このフォルダの下に移動させます。 上記アプリケーションは機能の重なり合うものがあります。それぞれ特徴がありますので、その特徴をよく理解してご利用ください。 システムをクリーンアップするための操作に入ります。 (Step_2) Windows ME/XP の方はシステムの復元を無効にします。

(Step_3) セーフモードで起動します。通常は メーカーロゴ画面で"CTRL"キー、または"F8"キーを連打します。

(Step_4) 出来ればファイアーウォールをイン ストールしてください。

(Step_5) 以下の順にスキャンしてください。 Bazooka>CWShredder>Ad-aware>Spybot s&d>a-squaredFree 検出されたマルウェアは全て削除します。

(Step_6) SpywareBlasterを実 行し、システムを防御します。

(Step_7) 通常モードで再起動。

(Step_8) Avast(もしくは使用中のアン チウィルスソフト)でウィルススキャンします。検出されたマルウェアは全てChestへ。

(Step_9)Windows Updateを実行。セキュリティパッチは全てあてます。XPの方はSP2へアップデートします。

(Step_10) HijackThis.exe を実行。

ここではHijackThisのO1セクションに見知らぬHostsファイルのエントリが無いかチェックします。

もしも、O1 - Hosts:193.***.***.***.** ???????.???.com 等リストアップされていれば、HijackThisからFixします。

リストアップされたプログラムの自動起動の一時停止や削除が可能です。

- ログオンってどうしてこんなに時間がかかるの?

- システムトレイのアイコン、あれ一体何なの?

- 自動起動を停止したいけど、どうしたらいいの?

- ログオン時に発生するエラー。あれ何なの?

マルウェアが何処にスタートアップエントリを作ろうとAutorunsは自動起動を発生させる全てのエントリをリストアップします。 §2.ダウンロード 製造元のSysInternalsよりどうぞ。英文です。

下の方に"Download Autoruns and Autorunsc (*** KB)"というリンクがありますので、これをクリックするとダウンロードが開始されます

http://www.sysinternals.com/Utilities/Autoruns.html インストールの必要はありません。ダウンロードしたファイルをダブルクリックするとAutorunsが起動します。 §3.使用方法 Autorunsはマルウエアであろうと正常なプログラムであろうと関係なく、全ての自動起動エントリをリストアップします。マルウェアの自動起動エント リを発見するにはリストアップされた全てのエントリについて、個々に検証する必要があります。 その後、マルウェアの自動起動エントリとマルウェア本体を削除することになります。

実際にAutorunsを起動させて見ると明らかなのですが、Autorunsがリストアップする自動起動エントリは、かなりの数に上ります。全てのエン トリの検証は大変です。そこで、マルウェアの自動起動エントリを含まないリスト(以降、擬似的クリーンリスト)を作成し、このリストと現在のリスト(マル ウェアの自動起動エントリを含む可能性のあるリスト)を比較し、増えているものだけを検証するという手法を用いることにします。 擬似的クリーンリストの作成方法は、§4.擬似的クリーンリス トの作成方法を参照してください。 以下は、Autorunsによるリストの作成方法です。 (Step_1) C:\Autoruns フォルダを作成し、このフォルダに Autoruns をダウンロード。もしくは、ダウンロードしてある Aurtorans をこのフォルダに移動。

(Step_2) セーフモードで再起動。

- ・マルウェアを起動させないために必ずセーフモードで起動します。

- ・多くのマルウェアはマルウェアが起動されるためのキーを監視しています。もしも削除されるような状態があれば、自動的にスター トアップキーを変更して、削除されることを妨害します。

- ・マルウェアが削除を妨害するために設けた防御をかいくぐるためにセーフモードで起動します。

起動するとAutorunsは直ちに自動起動エントリの作成にかかります。

以下はタブの説明です(上図の赤の囲みの部分)。

- Logon : このエント リは、現在のユーザ、全てのユーザ、RunRegistryKey、標準アプリケーション起動場所などの標準的自動起動位置のスキャン結果を表示していま す。

- Explorer : Explorer シェルエクステンション、ブラウザヘルパーオブジェクト、Explorerツールバー、アクティブなセットアップ実行、シェル実行のフックを閲覧するに は、このタブを選択します。

- Internet Explorer : こ のエントリは、ブラウザヘルパーオブジェクト、インターネットエクスプローラのツールバーと拡張を示している。

- Services : シス テムをブートしたとき、自動的に起動するために設定されている全てのWindowsサービスを表示しています。

- Scheduled Tasks : タ スクスケジューラはブートやログオンの開始を設定します。

- AppInit DLLs : こ のタブはアプリケーション初期化DLLとして登録されているDLLを示しています。

- Boot Execute : ブー トプロセスの間の早期に稼働するネイティブのイメージ(Windowsイメージに対して)。

- Image Hijacks : 自 動起動を準備しているイメージ・ファイル実行オプションとコマンド。

- Winlogon Notifications : ロ グオン時にWinlogon警告を登録しているDLLを示します。

- Winsock Providers : 登 録されているWinsockプロトコル表示します(Winsockサービスプロバイダを含む)。しばしば、マルウェアはそれ自身をWinsockサービス プロバイダとして登録します。その理由はそれらを削除するツールが殆ど無いためです。Autorunsはこれらをアンインストールできます。しかし、一時 停止にすることは出来ません。

上図類似の画面で、日本語フォントを変更したい場合は"Font"をクリックします。何を選択すればいいのか解らない場合は system を選択してお いてください。

設定は

- # Hide Signed Microsoft Entries

- # Verify Code Signatures

(Step_5) リストに目を通し、削除したいファ イルを探します。ファイル名は"Image Path"列の下に表示されています。マルウェアは複数の始動エントリを作成するのが一般的です。同じファイルに関連付けられているエントリが一つ以上あ るかもしれません。

多くのマルウェアは公式のマイクロソフトのファイルと同じファイル名を使用することによって偽装します。そこで、マルウェアを削除するためにはマルウェア が偽装したファイルはどれなのか?? マルウェアが存在しているフォルダはどれなのか?? を明確にする必要があります。

この情報を得るために BleepingComputerが提供するスタートアップデータベース(英 文)、あるいはリストアップされたファイル名等をGoogleで検索してください。Autoruns.exeが表示したリストのファイルのうち擬似的ク リーンリストに存在しないものを一つ一つ検証してください。 コンテキストメニューの説明

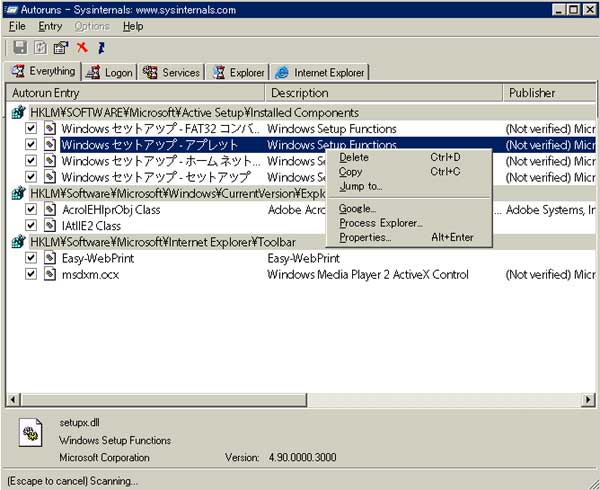

検証するための情報の収集やエントリポイントに移動するにはコンテキストニューを利用すると便利です

- ・リストアップされたエントリを選択し、右クリックするとコンテキストメニューが表示されます。

- ・Jump to ; 起動エントリにジャンプします。例えば、起動エントリがレジストリであれば、レジストリエディタが起動し、選択しているエントリの起動場所が表示されま す。

- ・Google ; 選択したエントリに関するGoogleの検索結果が表示されます。

- ・Properties ; 選択したエントリのプロパティが表示されます。

- ・Process Explorer

;

SysInternalの提供するプロセスエクスプローラをインストールしておく必要があります。ファイルを起動しているDLL等の情報が表示されます。

http://www.sysinternals.com/Utilities/ProcessExplorer.html

- ・メニューの "File" から "Save as" をクリックし適当な名前を付けて保存します。

- ・削除したいエントリの上で右クリックしDelete選択すれば、このスタートアップエントリはレジストリから削除されます。

- ・上記操作でレジストリのエントリは削除されますのでマルウェアが開始されることはなくなりますが、マルウェアのファイルは残っ ています。(Step_8)に進みマルウェア本体を削除します

- ・隠しファイルの設定になっている場合が有りますから、下のリンクにしたがって全てのファイルを表示する設定に変更します。

http://www-6.ibm.com/jp/domino04/pc/support/Sylphd02.nsf/jtechinfo/SYJ0-0295AD6 - ・削除したいファイルの名前と場所はAutorunsの"ImagePath"列に表示されています。保存したテキストファイル で確認しつつ、マイコンピュータかExplorerから削除したいファイルに辿り着き削除します。マイコンピュータから検索を用いても辿り着けます。

- ・複数のマルウェアのエントリが発見された場合は、Step_8とStep_9の操作を各エントリについて繰り返します。

- ・Autorunsをフロッピーディスクにコピー

- ・PCを完全に終了

- ・インターネット接続を切断(回線のコードを抜いてください)

- ・リカバリ

- ・直ちにセーフモードで起動

- ・Autorunsをハードディスクにコピー

- ・Autorunsを起動

- ・"§3.使用方法"に従って自動起動エントリのリストを作成

- ・インターネットに接続出来るようにする

- ・WindowsUpDate等各種パッチをダウンロードしインストールします

- ・セーフモードで起動

- ・Autorunsを起動

- ・"§3.使用方法"に従って自動起動エントリのリストを作成

- ・パッチを当てた後で増えているエントリについて検証

- ・マルウェアがあれば削除。マルウェア削除後の自動起動エントリリストを"擬似的クリーンリスト"として保存

-

アンチウィルスソフト

- Avast(Norton 等利用しているのであれば必要ありません) スパイウェア駆除ソフト

- Ad-Aware

- Spybot s&d

- Hijackthis

- CWShredder

- SpywareBlaster

- Bazooka

- a-squaredFree

(1)システムの復元を無効化すること。

(2)上記アプリケーションをプログラム・定義ファイル共最新の状態にすること。これを行わないと最新の脅威を検出・削除できません。上記プログラムの大 部分のものは自動アップデートの機能を有しています。 解凍したHijackThisは、C:\HijackThis フォルダを作成し、このフォルダの下に移動させます。 上記アプリケーションは機能の重なり合うものがあります。それぞれ特徴がありますので、その特徴をよく理解してご利用ください。 システムをクリーンアップするための操作に入ります。 (Step_2) Windows ME/XP の方はシステムの復元を無効にします。

(Step_3) セーフモードで起動します。通常は メーカーロゴ画面で"CTRL"キー、または"F8"キーを連打します。

(Step_4) 出来ればファイアーウォールをイン ストールしてください。

(Step_5) 以下の順にスキャンしてください。 Bazooka>CWShredder>Ad-aware>Spybot s&d>a-squaredFree 検出されたマルウェアは全て削除します。

(Step_6) SpywareBlasterを実 行し、システムを防御します。

(Step_7) 通常モードで再起動。

(Step_8) Avast(もしくは使用中のアン チウィルスソフト)でウィルススキャンします。検出されたマルウェアは全てChestへ。

(Step_9)Windows Updateを実行。セキュリティパッチは全てあてます。XPの方はSP2へアップデートします。

(Step_10) HijackThis.exe を実行。

ここではHijackThisのO1セクションに見知らぬHostsファイルのエントリが無いかチェックします。

もしも、O1 - Hosts:193.***.***.***.** ???????.???.com 等リストアップされていれば、HijackThisからFixします。

- ・開いている全てのアプリケーションを閉じて、HijackThis.exeをダブルクリックして起動。

- ・表示画面から"Do a system scan and save a logfile"をクリックします。

- ・スキャンが終了するとログファイルの表示場所を尋ねてきます。OKクリックしてください。HijackThis.exeのある フォルダにhijackthis.logと言うファイルが作成されています。

- ・リストアップされた、O1 - Hostsのエントリにチェックを入れ"Fix"ボタンをクリックしてください。

-

eTrust Antivirus

http://www3.ca.com/virusinfo/virusscan.aspx

F-Secure

http://www.f-secure.co.jp/v-descs/disinfestation.html

Kaspersky

http://www.kaspersky.com/service?chapter=161739400

マカフィー

http://jp.mcafee.com/root/mfs/default.asp?cid=9992

パンダ

http://www.pandasoftware.com/activescan/

RAV AntiVirus

http://www.rav.ro/scan/

シマンテック

http://security.symantec.com/sscv6/default.asp?productid=symhome&langid=jp&venid=sym

トレンドマイクロ

http://www.trendmicro.co.jp/hcall/index.asp

-

eTrust PestScan(検出のみ)

http://home.ca.com/dr/v2/ec_main.entry25?page=PestScan2&client=ComputerAssociates&sid=35715

ewido(検出・駆除)

http://www.ewido.net/en/onlinescan/

SpySweeper(検出のみ)

http://www.webroot.com/services/spyaudit_03.htm?WRSID=50168a0951f8dd637a7523ebb1b6f40b

SpywareGuide(検出・駆除)

http://www.shareedge.com/spywareguide/txt_onlinescan.php